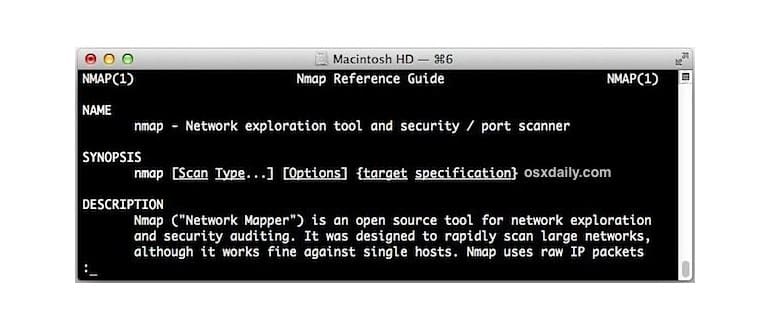

Nmap è una potente utility di esplorazione della rete da riga di comando che consente di rivedere l’inventario della rete, la risposta e il tempo di disponibilità dell’host ed eseguire il controllo della sicurezza tramite scansioni di porte, rilevamento di sistemi operativi, firewall e molto altro. Anche se è gratuito (e open source) e viene fornito con molte versioni di Linux, non è incluso di serie nelle installazioni di macOS, quindi deve essere installato separatamente. Nmap è generalmente abbastanza avanzato, ma offre molte applicazioni utili anche per coloro che non sono amministratori di rete o professionisti della sicurezza. Può rivelarsi prezioso anche per semplici attività di configurazione di rete e risoluzione dei problemi.

Durante l’installazione di Nmap, avrai anche la possibilità di installare una suite completa di utilità di rilevamento della rete, tra cui ncat, zenmap (che richiede X11), ndiff e nping. Questi strumenti sono tutti estremamente utili, quindi è consigliabile installarli tutti insieme.

Installa Nmap per Mac OS X

Il metodo più semplice per installare Nmap è utilizzare il programma di installazione DMG, ma puoi anche compilarlo da sorgente oppure utilizzare gestori di pacchetti come Homebrew o MacPorts.

- Scarica Nmap per Mac OS X (gratuito)

- Installa tramite DMG; assicurati di fare clic con il tasto destro e selezionare «Apri» per bypassare l’avviso di Gatekeeper se è ancora attivo

- Installa la suite completa di Nmap, o seleziona opzioni specifiche come ncat, ndiff, nping, ecc.

Non è necessario riavviare il computer, ma dovrai aprire un nuovo terminale o aggiornare quello esistente per utilizzare Nmap.

Usi di esempio di Nmap

Nmap funziona con indirizzi IP LAN e WAN e ha innumerevoli applicazioni, ma vediamo alcuni semplici trucchi comunemente utilizzati. È importante notare che, con i Mac, è possibile che vengano restituite pochissime informazioni, specialmente se il firewall è attivo e non sono abilitati servizi di condivisione. D’altro canto, scansionare un PC Windows o una rete di macchine Windows di solito fornisce un’enorme quantità di informazioni, rivelando molti servizi, anche se il firewall di Windows è attivo.

Trova porte aperte su Localhost

Nmap rende molto semplice scoprire quali porte sono aperte su localhost (ossia il tuo computer):

nmap localhost

Potresti vedere un output simile al seguente:

PORT STATE SERVICE

22 / tcp open ssh

80 / tcp open http

445 / tcp open microsoft-ds

548 / tcp open afp

6817 / tcp open unknown

Questo ti indica che SSH/SFTP, HTTP, Samba e il protocollo di condivisione file Apple sono tutti attivi sul Mac host locale, mostrando le porte in cui sono in esecuzione.

Per un Mac, modificare varie opzioni direttamente nel pannello «Condivisione» delle preferenze di sistema influisce direttamente su ciò che viene visualizzato, che si tratti di attivare il server SSH e SFTP, abilitare l’accesso remoto, attivare o disattivare la condivisione di file per Mac o Windows, condivisione dello schermo o altro. Se hai avviato un server web locale in precedenza (anche un super veloce server HTTP Python), troverai anche quelli in esecuzione.

Scansiona ed elenca un intervallo di IP di rete locale

Puoi anche ottenere informazioni su altre macchine nella tua rete locale. Supponiamo che la tua LAN abbia un intervallo IP da 192.168.0.1 a 192.168.0.25; modifica questi numeri come appropriato:

nmap -sP 192.168.0.1-25

Se non conosci l’intervallo, puoi usare i caratteri jolly:

nmap 192.168.0.*

Scansione e rilevamento dei sistemi operativi

Utilizzando lo stesso concetto di intervallo IP, puoi provare a scoprire quali sistemi operativi e le loro versioni sono in esecuzione sulle macchine della rete. Non sempre funziona, ma vale la pena provare:

nmap -O 192.168.0.1-5

Se non viene restituito nulla (cosa non rara), puoi provare a utilizzare il flag -osscan-guess per tentare di indovinare quale sistema operativo è in esecuzione in base ai servizi rilevati:

nmap –osscan-guess 192.168.0.2

Utilizzo di Nmap con server DNS alternativi e Trace Route

Nmap è anche molto utile per risolvere problemi di connessione a Internet, WAN e risorse disponibili pubblicamente. Può aiutarti a capire se un problema di rete è causato dalla rete stessa, dal tuo ISP o da qualche altro punto lungo il percorso. Utilizzando i flag -traceroute e -dns-servers, puoi determinare cosa sta succedendo e dove, e quest’ultimo è particolarmente utile se hai difficoltà ad accedere a determinati IP remoti, ma non sei sicuro se l’host sia effettivamente non disponibile o se ci siano problemi con i tuoi server DNS.

Il flag -dns-servers sovrascrive le impostazioni DNS del sistema per quella scansione. Qui useremo Nmap per scansionare un DNS alternativo (i server DNS di Google utilizzati nell’esempio) per yahoo.com:

nmap –dns-servers 8.8.8.8 yahoo.com

In questo esempio, se yahoo.com è attivo attraverso il DNS alternativo ma non è accessibile senza specificare -dns-server, potresti avere un problema con il server DNS che stai utilizzando piuttosto che con l’host stesso.

Il flag -traceroute integra la funzionalità di tracciamento all’interno della scansione; nota che questo deve essere eseguito come root tramite sudo:

sudo nmap –traceroute yahoo.com

Altre risorse

Nmap ha molto di più da offrire rispetto a quanto detto finora; puoi vedere l’elenco completo di possibili comandi e flag digitando:

nmap –help

O evocando la pagina di manuale:

man nmap

Se sei interessato a saperne di più, il sito web di Nmap è ricco di risorse e offre una documentazione dettagliata.

Novità nel 2024

Nel 2024, Nmap ha introdotto diverse nuove funzionalità e miglioramenti che lo rendono ancora più potente. Tra le novità, troviamo un’interfaccia grafica migliorata con Zenmap, che facilita l’analisi visiva dei risultati delle scansioni, rendendo semplice l’individuazione di eventuali vulnerabilità. Inoltre, il supporto per nuove tecnologie di rete, come IPv6, è stato ulteriormente ottimizzato, consentendo scansioni più rapide e accurate su reti moderne.

In aggiunta, Nmap ha migliorato la sua capacità di rilevamento dei sistemi operativi, rendendo più facile identificare non solo il sistema operativo ma anche le versioni specifiche. Questo è particolarmente utile per i professionisti della sicurezza che devono mantenere le reti sicure contro le minacce emergenti.

Infine, nuove opzioni di scripting sono state aggiunte, permettendo agli utenti di automatizzare i processi di scansione e personalizzare ulteriormente le loro ricerche, rendendo Nmap uno strumento ancora più flessibile e potente per tutti gli appassionati di tecnologia e sicurezza.