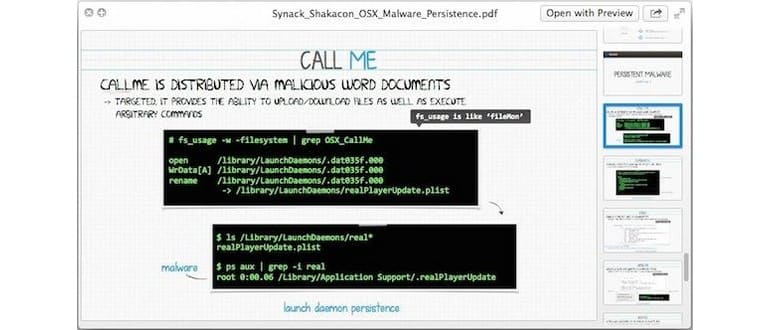

I Mac sono generalmente considerati sicuri, soprattutto rispetto al mondo alternativo di Windows. Tuttavia, la realtà è che, sebbene i Mac siano più protetti, esiste comunque il rischio che il malware possa infiltrarsi in OS X. Questo accade nonostante la presenza di tecnologie come GateKeeper, XProtect, sandboxing e firma del codice. Un esempio lampante è l’eccellente presentazione di Patrick Wardle, Director of Research di Synack, che offre un’analisi approfondita delle attuali misure di sicurezza integrate in OS X e di come queste possano essere potenzialmente bypassate da malware progettato per attaccare i Mac. Inoltre, Synack offre uno strumento open source chiamato KnockKnock, che mostra tutti i binari di OS X configurati per l’esecuzione all’avvio, consentendo agli utenti avanzati di esaminare e verificare se ci sono processi sospetti in esecuzione sul proprio sistema.

Il documento di Wardle è suddiviso in cinque parti principali:

- Sfondo sui metodi di protezione integrati in OS X, tra cui GateKeeper, XProtect, sandboxing e firma del codice

- Dettagli sul processo di avvio del Mac, dal firmware a OS X

- Strategie per garantire l’esecuzione del codice al riavvio e al login dell’utente, incluse le estensioni del kernel, i daemon di lancio, i lavori cron e gli elementi di login

- Esempi specifici di malware su OS X e il loro funzionamento, come Flashback, Crisis, Janicab, Yontoo e software antivirus ingannevoli

- KnockKnock – un’utility open source che analizza binari, comandi e estensioni del kernel per aiutare gli utenti avanzati nel rilevamento e nella protezione

Se non fosse già chiaro, questo materiale è piuttosto complesso e si rivolge a utenti esperti e professionisti nel campo della sicurezza. Il Mac utente medio non è il pubblico di riferimento per questa presentazione o per lo strumento KnockKnock (anche se possono comunque seguire alcuni suggerimenti generali per la protezione da malware su Mac). Si tratta di un documento tecnico che delinea alcuni potenziali vettori di attacco e le minacce che possono colpire OS X, ed è davvero rivolto a utenti Mac avanzati, lavoratori IT, ricercatori di sicurezza, amministratori di sistema e sviluppatori desiderosi di comprendere meglio i rischi legati al sistema operativo e come rilevarli e proteggersi.

- Presentazione Synack: OS X Malware Persistence (link diretto al documento PDF)

- KnockKnock: script per visualizzare i binari persistenti impostati per l’esecuzione su OS X all’avvio (open source su GitHub)

La presentazione completa di Synack sul malware è corposa, con 56 pagine dettagliate in un file PDF di 18 MB. Lo script Python KnockKnock è disponibile su GitHub per l’utilizzo e l’analisi. Entrambi rappresentano risorse preziose per gli utenti Mac esperti che desiderano approfondire la loro comprensione dei rischi per OS X e diffondere queste informazioni!

Nuove Minacce e Soluzioni nel 2024

Nel 2024, il panorama del malware su Mac continua a evolversi, con nuove minacce emergenti che sfruttano le vulnerabilità dei sistemi. Gli attacchi ransomware, ad esempio, stanno diventando sempre più sofisticati, e non è raro vedere campagne mirate che colpiscono anche gli utenti Apple. È fondamentale mantenere il sistema operativo sempre aggiornato e utilizzare soluzioni antivirus affidabili, che possono fornire un ulteriore strato di protezione contro questi attacchi.

Inoltre, la crescente popolarità di applicazioni e software di terze parti richiede un’attenzione particolare. Non tutte le applicazioni disponibili online sono sicure, quindi è sempre consigliabile scaricare software solo da fonti ufficiali e verificate. Le pratiche di sicurezza, come l’attivazione dell’autenticazione a due fattori e l’uso di password complesse, sono ora più importanti che mai per proteggere i propri dati e la propria privacy.

Infine, è utile rimanere informati sulle ultime vulnerabilità e le patch di sicurezza rilasciate da Apple. Seguire blog e forum dedicati alla sicurezza informatica può fornire informazioni preziose su come difendersi da nuove minacce e mantenere il proprio Mac al sicuro.